香港伺服器

27.07.2025

DDoS生存指南:小團隊防禦策略

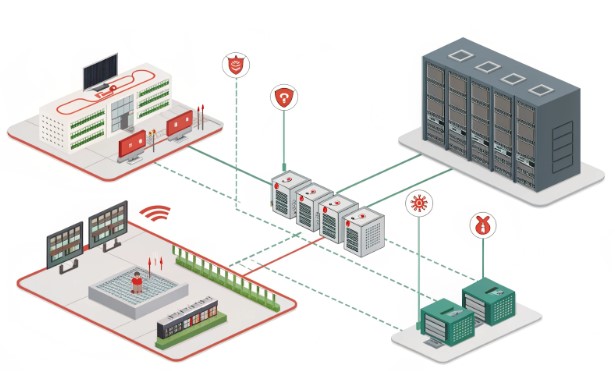

對小型技術團隊而言,DDoS攻擊不只是不便——更是生存威脅。不同於擁有專屬安全營運團隊的大型企業,小團隊預算緊繃、人力有限,基礎架構往往更暴露。一次成功的DDoS攻擊可在幾分鐘內癱瘓服務,侵蝕用戶信任並耗盡資源。本指南拆解適合小團隊限制的實用防禦措施,重點在於善用香港伺服器的能力來平衡競爭格局。DDoS防護、小團隊、香港伺服器、抗DDoS策略是這場戰鬥的關鍵要素。

為何DDoS攻擊盯上小團隊(及如何反擊)

小團隊面臨獨特的DDoS弱點:

- 有限頻寬容易快速飽和

- 基礎架構缺乏進階威脅偵測

- 幾乎沒有(若有的話)專屬安全人員

- 核心服務常執行於最低限度的硬體備援上

香港伺服器在此提供戰略優勢——其國際頻寬容量及鄰近亞洲主要市場的地理位置,相較區域伺服器租用方案,打造了更具韌性的基礎層。

解讀DDoS:小團隊實際面臨的攻擊類型

並非所有DDoS攻擊都相同。識別威脅向量是成功防禦的一半:

- SYN Flood攻擊:透過發送大量SYN封包卻不完成連線,利用TCP握手漏洞。症狀包括伺服器對合法請求無回應,同時CPU/網路使用率飆升。

- UDP Flood攻擊:以偽造封包攻擊開放的UDP連接埠,壓垮網路協定堆疊。可透過非必要連接埠的異常流量模式識別。

- HTTP Flood攻擊:利用殭屍網路發送數千個併發HTTP請求,模仿合法用戶流量。可透過非自然請求模式(如相同用戶代理、無工作階段進展)與流量高峰區分。

- DNS放大攻擊:濫用公開DNS解析器,將放大後的流量反射至你的伺服器。可透過來自非預期來源的大量DNS回應封包偵測。

香港伺服器加固:基礎防禦措施

伺服器設定是你的第一道防線。以下是鎖定香港基礎架構的方法:

- 頻寬套利:香港的一級網路存取提供卓越的互連能力。設定QoS規則,在流量尖峰時優先保障核心服務(SSH、資料庫連接埠),確保管理員仍能存取。

- 內建緩解功能啟用:大多數香港伺服器租用供應商包含基礎DDoS防護。啟用SYN Cookie抵禦握手洪水,使用

tc或iptables設定網路介面速率限制,啟動UDP洪水閾值。 - 防火牆加固:實施狀態檢查規則:

- 關閉所有未使用的連接埠(預設拒絕原則)

- 限制ICMP請求以防止ping洪水

- 使用連線追蹤偵測並阻斷異常工作階段速率

- IP混淆:在香港伺服器前部署反向代理以隱藏來源IP。搭配注重隱私的DNS服務,防止伺服器的公網IP被直接鎖定。

小團隊防禦手冊:香港伺服器最佳化

在不超出預算的前提下最大化防禦能力:

- 選擇合適的伺服器租用方案:挑選香港伺服器租用时,優先考慮提供具DDoS專屬SLA的可擴展頻寬供應商。關注「乾淨通道」保證及緩解能力(以Gbps為單位),而非僅看原始頻寬數值。

- CDN整合:將香港伺服器與提供DDoS防護的CDN搭配。設定快取規則以提供靜態資產,同時透過CDN的清洗中心過濾動態請求。確保CDN的節點網路與香港的連線能力互補,以最小化延遲影響。

- 負載均衡基礎:對執行多項服務的團隊,部署基礎負載均衡器(HAProxy表現出色)在實例間分配流量。設定健康檢查,在攻擊期間自動隔離受影響的節點。

- 經濟實惠的頻寬擴展:與香港供應商協商「突增容量」——攻擊期間臨時增加頻寬,無需變更長期合約。搭配流量整形,在攻擊尖峰時段限制非必要服務。

資金有限?開源抗DDoS工具庫

無需企業預算也能獲得有效工具:

- Fail2ban:自動阻斷顯示惡意模式(如過多失敗登入、異常請求速率)的IP。與防火牆整合以實現即時回應。在執行Linux發行版的香港伺服器上無縫運作。

- ModSecurity:偵測並阻斷基於HTTP的攻擊的Web應用防火牆。使用OWASP核心規則集識別針對Web服務的常見漏洞模式。

- Zabbix + Grafana:建立自定義儀表板監控網路流量異常。設定異常頻寬使用率、連線數或封包大小分佈的警示——這些是攻擊即將發生的早期跡象。

- tcpreplay:在測試環境中重放攻擊流量模式以測試防禦。在實際攻擊發生前驗證香港伺服器的緩解措施是否有效。

當洪水來襲:小團隊事件回應

準備好分步協議:

- 偵測與分類:

- 對照基準檢查伺服器指標(CPU、記憶體、網路)

- 使用

tcpdump取樣流量並識別攻擊類型 - 驗證攻擊是否針對你的IP、網域或特定服務

- 聯繫供應商:向香港伺服器供應商提供具體攻擊細節(開始時間、流量模式、受影響服務)以尋求技術支援。參考SLA了解安全事件的回應時間要求。

- 即時緩解措施:

- 關閉非必要服務以釋放資源

- 套用臨時iptables規則阻斷已識別的攻擊來源

- 若供應商提供故障轉移功能,切換至備用IP

- 攻擊後的系統檢查與復原流程:

- 檢閱日誌以識別攻擊向量和漏洞

- 重置任何可能已遭洩露的憑據或工作階段

- 記錄攻擊時間軸和回應效果,為未來改進提供參考

長期防護:小團隊DDoS防禦體系建置

DDoS防護不是一次性設定——而是持續過程:

- 定期演練:每季度進行模擬不同攻擊場景的桌面推演。測試事件回應計畫,在實際攻擊發生前找出漏洞。

- 設定審核:安排每月檢閱香港伺服器的安全設定。檢查過時的防火牆規則、未修補的軟體或設定錯誤的緩解工具。

- 團隊技能提升:確保至少兩名團隊成員了解基礎網路鑑識,能解讀流量日誌。有關TCP/IP基礎和DDoS緩解的線上課程提供寶貴背景知識。

- 策略演進:隨著服務成長,重新檢視防禦策略。適用於1000名用戶的方案可能在10000名用戶時失效。相應調整香港伺服器資源和防護層。

結論:小團隊也能抵禦DDoS

小團隊的有效DDoS防護取決於三大支柱:善用香港伺服器的固有優勢、實施有針對性的技術控制、保持備戰心態。你不需要企業資源——只需要戰略選擇和有紀律的執行。

記住,目標不是完美——而是韌性。透過正確組合伺服器加固、工具和回應計畫,即使是小團隊也能承受大多數DDoS風暴。

後續步驟:香港伺服器防禦規劃

評估香港伺服器租用選項的DDoS韌性時,考慮這些因素:

- 相對於服務暴露面的緩解能力

- 與現有工具鏈(CDN、監控等)的整合能力

- 安全事件的支援回應時間

- 正常成長和攻擊場景下的擴展選項

合適的香港伺服器設定能增強小團隊的防禦效果,將有限資源轉化為有效保護。DDoS防護、小團隊、香港伺服器、抗DDoS策略仍是建置安全態勢時的核心關注點。